Daemon Tools: Offizielle Downloads mit Malware infiziert

Die beliebte Virtualisierungssoftware verbreitet seit April Schadsoftware über die Webseite des Herstellers.

Mindestens hunderttausende Nutzer weltweit haben in den vergangenen Wochen möglicherweise Schadsoftware heruntergeladen — ohne es zu wissen, direkt von der offiziellen Webseite des Softwareherstellers. Die beliebte Virtualisierungssoftware Daemon Tools, die es Nutzern ermöglicht, virtuelle Laufwerke zu erstellen und ISO-Dateien zu mounten, verbreitet seit April infizierte Installationspakete über den eigenen Download-Server des Anbieters Disc Soft.

Kerndaten: Betroffen ist Daemon Tools in mehreren Versionen, die seit April über die offizielle Domain disc-soft.com ausgeliefert wurden. Die eingeschleuste Schadsoftware wird von Sicherheitsforschern als Infostealer klassifiziert — ein Programm, das Zugangsdaten, Browser-Cookies und gespeicherte Passwörter stiehlt. Der Angriff ist als Supply-Chain-Attacke einzustufen. Disc Soft hat den Vorfall bislang nicht offiziell kommentiert. Nutzer, die Daemon Tools im genannten Zeitraum heruntergeladen oder aktualisiert haben, sollten ihre Systeme umgehend überprüfen. Eine seriöse Schätzung zur genauen Nutzerzahl infizierter Installationen liegt derzeit nicht vor.

Was ist passiert — und warum ist das so gefährlich?

Daemon Tools gehört seit Jahren zu den meistgenutzten Werkzeugen für die Verwaltung virtueller Laufwerke unter Windows. Das Programm erlaubt es, sogenannte ISO-Dateien — digitale Abbilder von CDs oder DVDs — zu öffnen, ohne physische Datenträger zu benötigen. Besonders bei Spielern, Software-Entwicklern und IT-Administratoren ist die Anwendung weit verbreitet.

Umso gravierender ist der nun bekannt gewordene Vorfall: Sicherheitsforscher haben festgestellt, dass die offiziellen Installationspakete, die direkt über disc-soft.com zum Download angeboten wurden, mit einem Schadprogramm versehen worden sind. Die Manipulation betrifft nicht etwa eine gefälschte Spiegelseite oder einen inoffiziellen Mirror — sondern den Originalserver des Herstellers selbst.

Fachleute bezeichnen diese Angriffsmethode als Supply-Chain-Attacke (zu Deutsch: Lieferkettenangriff). Dabei wird nicht der Endnutzer direkt angegriffen, sondern ein vertrauenswürdiges Glied in der Softwarekette — in diesem Fall der Hersteller selbst. Für den Angreifer hat das einen entscheidenden Vorteil: Wer Software von einer offiziellen Quelle herunterlädt, vertraut ihr in der Regel blind. Sicherheitsprüfungen entfallen oft, weil die Herkunft als seriös gilt.

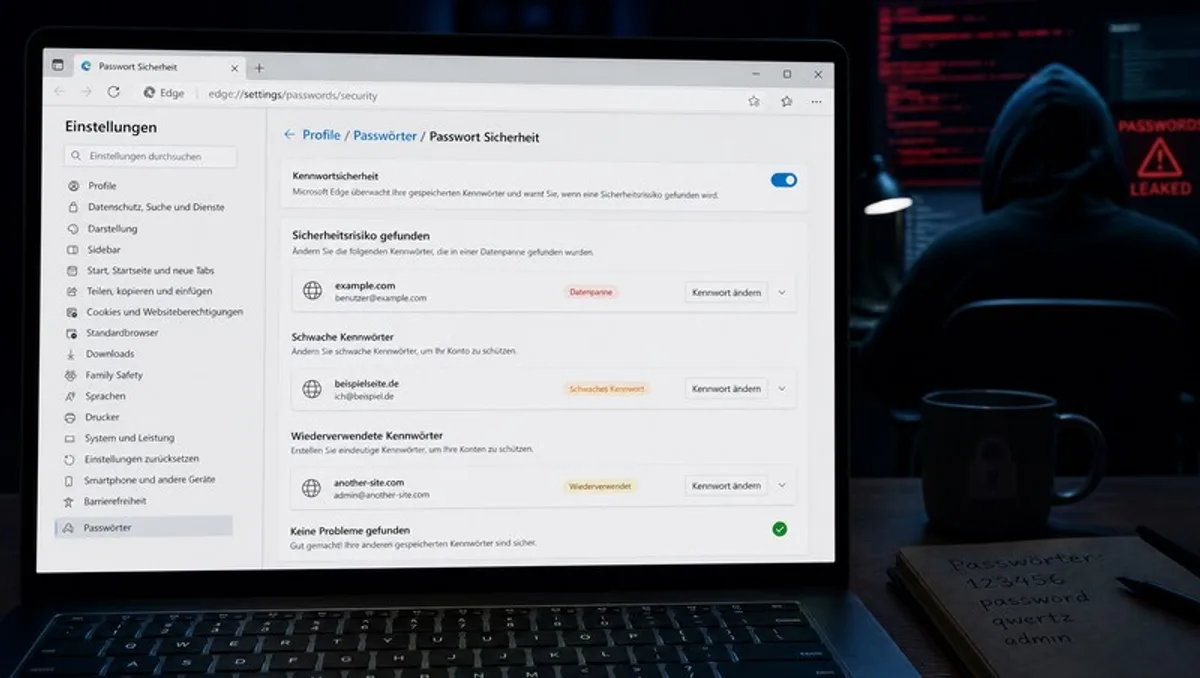

Genau dieses Vertrauen haben die Angreifer ausgenutzt. Nach aktuellem Kenntnisstand handelt es sich bei der eingeschleusten Schadsoftware um einen sogenannten Infostealer — ein Programm, das im Verborgenen arbeitet und gezielt sensible Daten vom infizierten Gerät abgreift: gespeicherte Passwörter aus Browsern, Session-Cookies (die es Angreifern erlauben, ohne Passwort in fremde Konten einzuloggen), Kryptowährungs-Wallet-Dateien sowie Systemdaten. Die erbeuteten Informationen werden anschließend automatisch an einen vom Angreifer kontrollierten Server übermittelt.

Wie lange war die Schadsoftware aktiv?

Nach Angaben von Sicherheitsforschern, die den Vorfall publik gemacht haben, sollen die manipulierten Installer mindestens seit April auf dem offiziellen Download-Server verfügbar gewesen sein. Das bedeutet: Jeder, der Daemon Tools in diesem Zeitraum frisch installiert oder über die integrierte Update-Funktion aktualisiert hat, muss davon ausgehen, dass sein System kompromittiert worden sein könnte.

Besonders problematisch ist die Zeitspanne zwischen Infektion und Entdeckung. Infostealer sind darauf ausgelegt, möglichst unauffällig zu operieren. Sie erzeugen keine offensichtlichen Symptome — kein verlangsamtes System, keine Fehlermeldungen, keine sichtbaren Veränderungen. Viele Betroffene wissen daher möglicherweise noch immer nicht, dass ihre Zugangsdaten bereits kompromittiert sind.

Laut einer Einschätzung des Sicherheitsunternehmens Recorded Future, die in Branchenberichten zitiert wird, hat sich die Verbreitung von Infostealer-Malware in den vergangenen zwei Jahren drastisch intensiviert — Supply-Chain-Angriffe auf Softwareanbieter mittlerer Größe gelten dabei als besonders effektive Methode, weil sie mit einem einzigen Angriffspunkt eine große Zahl von Opfern erreichen.

Einordnung: Warum Supply-Chain-Angriffe so schwer zu stoppen sind

Der Daemon-Tools-Vorfall reiht sich in eine beunruhigende Serie ähnlicher Angriffe ein. Das vielleicht bekannteste Beispiel ist der SolarWinds-Angriff, bei dem staatlich unterstützte Hacker die Update-Infrastruktur des US-amerikanischen IT-Unternehmens kompromittierten und auf diesem Weg tausende Unternehmen und Behörden infizierten. Ähnliche Fälle betrafen die Software CCleaner sowie das Build-System von ASUS.

Das gemeinsame Muster: Die Angreifer dringen in die Entwicklungs- oder Distributionsinfrastruktur eines Softwareanbieters ein und manipulieren legitime Pakete. Aus Nutzersicht ist der Angriff kaum erkennbar, da die Datei von der richtigen Domain stammt, oft sogar mit dem Zertifikat des Herstellers digital signiert ist und von Antivirenprogrammen zunächst nicht als Bedrohung erkannt wird.

Das Marktforschungsinstitut Gartner hat Supply-Chain-Risiken in Software-Lieferketten mehrfach als eine der kritischsten Bedrohungskategorien für Unternehmen und Privatnutzer benannt. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt seit Jahren regelmäßig vor dieser Angriffsmethode und empfiehlt Softwareanbietern die Einführung von Signaturprüfungen und Build-Verifikationsprozessen (Quelle: BSI).

Marktdaten von Statista zeigen, dass weltweit über 60 Prozent der befragten IT-Sicherheitsverantwortlichen Supply-Chain-Angriffe als wachsende Bedrohung einstufen — Tendenz steigend (Quelle: Statista). Der Digitalverband Bitkom beziffert den durch Cyberangriffe verursachten jährlichen Schaden für die deutsche Wirtschaft auf über 200 Milliarden Euro, wobei Software-Lieferketten zunehmend als Einfallstor genannt werden (Quelle: Bitkom).

Was bedeutet das für Privatnutzer und Unternehmen konkret?

Für Privatanwender, die Daemon Tools zu Hause nutzen, besteht vor allem das Risiko, dass gespeicherte Passwörter aus Browsern wie Chrome oder Firefox sowie Zugangsdaten zu Online-Konten — E-Mail, soziale Netzwerke, Online-Banking — erbeutet wurden. Besonders gefährlich: Wer für mehrere Dienste dasselbe Passwort verwendet, erhöht das Schadenspotenzial erheblich.

Für Unternehmen, in denen Daemon Tools auf firmeneigenen Rechnern installiert ist, kann die Situation noch gravierender sein. Infizierte Systeme können als Einstiegspunkt für weitergehende Angriffe dienen — etwa zur Ausweitung von Zugriffsrechten innerhalb des Firmennetzwerks oder zur Kompromittierung von VPN-Zugängen und Cloud-Diensten. IT-Administratoren sollten betroffene Installationen unverzüglich identifizieren und isolieren.

Das IDC-Institut hat in aktuellen Studien zur Cybersicherheit darauf hingewiesen, dass die durchschnittliche Zeit zwischen einer Kompromittierung und ihrer Entdeckung in Unternehmen nach wie vor mehrere Monate beträgt — was den Schaden durch Angriffe wie den vorliegenden erheblich vergrößert (Quelle: IDC).

Vergleich: Daemon Tools und Alternativen im Überblick

| Software | Anbieter | Kernfunktion | Lizenzmodell | Aktueller Sicherheitsstatus |

|---|---|---|---|---|

| Daemon Tools Lite | Disc Soft | Virtuelle Laufwerke, ISO-Mounting | Kostenlos (mit Werbung) | ⚠️ Kompromittiert (April bis mind. Mai) |

| Virtual CloneDrive | Elaborate Bytes | ISO-Mounting, virtuelle Laufwerke | Kostenlos | ✅ Kein bekannter Vorfall |

| WinCDEmu | Open Source (Community) | ISO/IMG/NRG-Mounting | Open Source / kostenlos | ✅ Kein bekannter Vorfall |

| Windows integriert (ab Win 10) | Microsoft | ISO-Mounting per Doppelklick | Im Betriebssystem enthalten | ✅ Kein Drittanbieter-Risiko |

| PowerISO | Power Software Ltd. | ISO-Erstellung, -Bearbeitung, Mounting | Kostenpflichtig / Testversion | ✅ Kein bekannter Vorfall |

Wichtig: Die Abwesenheit eines bekannten Vorfalls bedeutet keine absolute Sicherheitsgarantie. Grundsätzlich gilt für alle Softwareprodukte, dass regelmäßige Updates, Hash-Prüfungen von Installationspaketen und der Einsatz eines aktuellen Virenscanners sinnvolle Schutzmaßnahmen darstellen.

Was sollten Betroffene jetzt tun?

Wer Daemon Tools seit April heruntergeladen oder aktualisiert hat, sollte folgende Schritte einleiten:

1. Vollständigen Systemscan durchführen: Ein aktueller Antivirenscanner — idealerweise mit frischen Signaturdateien — sollte das gesamte System prüfen. Bekannte Sicherheitslösungen wie Malwarebytes, Windows Defender oder andere etablierte Produkte erkennen die relevanten Infostealer-Varianten zunehmend zuverlässig, nachdem die Signaturen entsprechend aktualisiert wurden.

2. Passwörter sofort ändern: Alle gespeicherten Browser-Passwörter sind als kompromittiert zu betrachten. Besonders wichtig: Passwörter für E-Mail-Konten, Online-Banking, berufliche Zugänge und soziale Netzwerke sollten sofort über ein nicht infiziertes Gerät geändert werden.

3. Zwei-Faktor-Authentifizierung aktivieren: Dienste, die eine zusätzliche Anmeldebestätigung per App oder SMS anbieten, sollten unbedingt entsprechend gesichert werden. Selbst wenn ein Passwort erbeutet wurde, verhindert die Zwei-Faktor-Authentifizierung in vielen Fällen den unbefugten Zugriff.

4. Browser-Sessions beenden: Da Infostealer gezielt Session-Cookies stehlen, sollte man sich bei allen wichtigen Diensten aktiv abmelden und aktive Sitzungen in den jeweiligen Kontoeinstellungen beenden.

5. Daemon Tools deinstallieren: Bis zur offiziellen Stellungnahme des Herstellers und einer verifizierten sauberen Version empfiehlt sich die vollständige Deinstallation. Wer auf die Funktionalität nicht verzichten möchte, kann auf die oben genannten Alternativen ausweichen — etwa das in Windows 10 und 11 integrierte ISO-Mounting.

Disc Soft schweigt — und das ist das eigentliche Problem

Was den Vorfall aus journalistischer Sicht besonders besorgniserregend macht, ist das bisherige Schweigen des Herstellers. Disc Soft hat weder eine offizielle Sicherheitsmitteilung veröffentlicht, noch Nutzer aktiv über den Vorfall informiert. Eine solche Kommunikation wäre nicht nur ethisch geboten, sondern in vielen europäischen Ländern auch gesetzlich vorgeschrieben: Die Datenschutz-Grundverordnung (DSGVO) verpflichtet Unternehmen, Datenpannen innerhalb von 72 Stunden den zuständigen Datenschutzbehörden zu melden und Betroffene ohne unangemessene Verzögerung zu informieren.

Ob Disc Soft dieser Pflicht nachgekommen ist, ist derzeit nicht bekannt. Anfragen von Sicherheitsforschern und Medien sollen nach übereinstimmenden Berichten unbeantwortet geblieben sein.

Dieses Kommunikationsversagen ist symptomatisch für ein strukturelles Problem in der Softwarebranche: Viele kleinere und mittelgroße Anbieter verfügen weder über dedizierte Sicherheitsteams noch über etablierte Incident-Response-Prozesse — also klar definierte Abläufe für den Umgang mit Sicherheitsvorfällen. Das macht sie zu attraktiven Zielen für Angreifer und zu schlechten Krisenmanagern im Ernstfall.

Das Thema Softwaresicherheit ist dabei eng mit breiteren Digitalisierungsdebatten verknüpft. Während große Anbieter in Sicherheitsinfrastruktur investieren — ähnlich wie etwa im Bereich der KI-Coding-Tools GitHub Copilot und Cursor, wo Sicherheitsaspekte zunehmend in den Entwicklungsprozess integriert werden — fehlt diese Kapazität bei vielen Nischenanbietern schlicht. Auch auf Infrastrukturebene zeigen sich Parallelen: So wie der Rückzug von A1 Telekom Austria aus dem 2G-Mobilfunkstandard auf veraltete Technologieschichten hinweist, arbeiten viele Softwareanbieter noch immer mit Vertriebsinfrastrukturen, die modernen Sicherheitsanforderungen nicht genügen.

Interessant ist in diesem Zusammenhang auch, wie Investitionen in Sicherheitstechnologien zunehmend als strategisches Differenzierungsmerkmal wahrgenommen werden. Dass die Schwarz-Gruppe in das Quantencomputer-Startup Eleqtron investiert, zeigt exemplarisch, wie Großunternehmen zukunftsorientierte Sicherheitsarchitekturen vorbereiten — ein Gegenpol zu der reaktiven Haltung, die Fälle wie Daemon Tools offenbaren.

Und schließlich betrifft das Thema digitale Sicherheit nicht nur Erwachsene: Auch der Umgang mit digitalen Risiken bei jüngeren Nutzern verdient Aufmerksamkeit, wie etwa die Debatte darüber zeigt, wie britische Kinder Altersverifizierungen mit kreativen Mitteln umgehen — ein Hinweis darauf, dass technische Schutzmaßnahmen ohne Aufklärung und Medienkompetenz an ihre Grenzen stoßen.

Fazit: Vertrauen in offizielle Quellen ist kein ausreichender Schutz

Der Daemon-Tools-Vorfall illustriert eine unbequeme Wahrheit: Das bloße Herunterladen von Software über eine offizielle Herstellerwebseite ist kein hinreichendes Sicherheitskriterium mehr. Supply-Chain-Angriffe haben sich zu einer der effektivsten Methoden entwickelt, um Nutzer in großem Maßstab zu kompromittieren — gerade weil sie das Vertrauen ausnutzen, das Nutzer berechtigterweise in offizielle Quellen setzen.

Die Konsequenz für Nutzerinnen und Nutzer ist keine Paranoia, sondern informiertes Handeln: Systeme ak

Weiterführende Informationen: BSI Bundesamt fuer Sicherheit

Quelle: Golem