Microsoft Edge: Passwörter im Klartext auslesbar

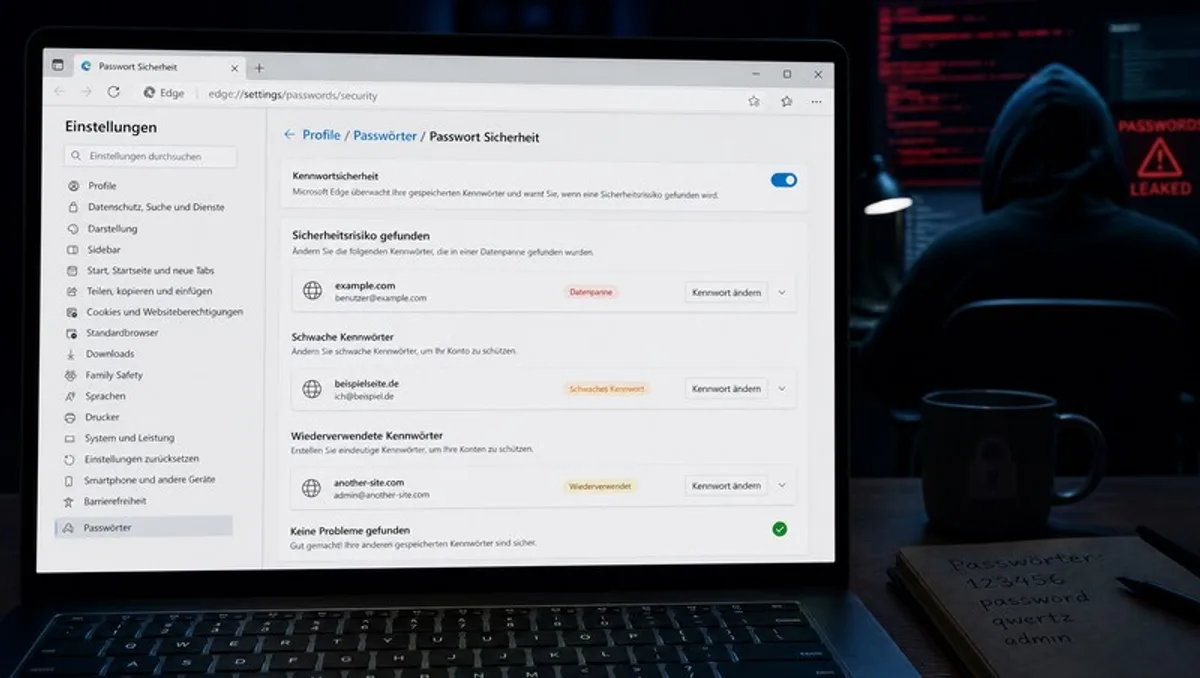

Sicherheitslücke im Passwortmanager ermöglicht Zugriff auf unverschlüsselte Logins.

Rund 1,2 Milliarden Menschen nutzen Microsoft Edge weltweit als Standardbrowser – und ein erheblicher Teil von ihnen vertraut dem integrierten Passwortmanager sensible Zugangsdaten an. Eine Sicherheitslücke macht nun deutlich, wie gefährlich dieses Vertrauen sein kann: Unter bestimmten Bedingungen lassen sich in Edge gespeicherte Passwörter im Klartext auslesen, ohne dass ein Angreifer das Windows-Hauptkennwort kennen muss.

Kerndaten: Microsoft Edge speichert Passwörter standardmäßig in einer SQLite-Datenbank im lokalen Benutzerprofil. Die Verschlüsselung basiert auf der Windows Data Protection API (DPAPI), die an das Windows-Benutzerkonto gekoppelt ist. Wer physischen oder Remote-Zugriff auf eine aktive Windows-Sitzung hat, kann die DPAPI-Verschlüsselung umgehen – Passwörter sind dann im Klartext abrufbar. Betroffen sind alle Edge-Versionen mit aktiviertem Passwortmanager. Microsoft hat die Lücke bestätigt, stuft sie jedoch intern als „niedrige Priorität" ein, da lokaler Systemzugriff vorausgesetzt wird. Sicherheitsexperten widersprechen dieser Einschätzung.

Wie die Lücke funktioniert – und warum sie gefährlicher ist als Microsoft zugibt

Der Microsoft Edge Passwortmanager speichert Zugangsdaten nicht in einer eigenen, eigenständig verschlüsselten Datenbank, sondern nutzt die sogenannte Windows Data Protection API – kurz DPAPI. Diese Schnittstelle ist ein Bestandteil des Windows-Betriebssystems und verschlüsselt Daten automatisch mit einem Schlüssel, der an das aktuelle Windows-Benutzerkonto gebunden ist. Das klingt zunächst sicher. Das grundlegende Problem liegt jedoch darin, dass diese Verschlüsselung automatisch aufgehoben wird, sobald ein Benutzer an seinem Windows-Konto angemeldet ist.

Konkret bedeutet das: Jedes Programm, das im Kontext des angemeldeten Benutzers ausgeführt wird – sei es eine legitime Anwendung oder Schadsoftware –, kann theoretisch auf die entschlüsselten Passwörter zugreifen. Sicherheitsforscher haben demonstriert, dass mit wenigen Zeilen Code und ohne erhöhte Administratorrechte alle in Edge gespeicherten Passwörter als Klartext ausgelesen und exportiert werden können. Der Angriff erfordert dabei keine Kenntnis des Windows-Passworts, keine technischen Sonderrechte und hinterlässt in vielen Standardkonfigurationen keine Spuren im System-Log.

Der entscheidende Unterschied zu anderen Passwortmanagern wie Bitwarden, 1Password oder KeePass liegt im Sicherheitsdesign: Dedizierte Passwortmanager verschlüsseln ihre Datenbank mit einem separaten Master-Passwort, das nirgendwo auf dem System gespeichert wird. Selbst wenn ein Angreifer Zugriff auf die laufende Sitzung hat, muss er dieses separate Passwort kennen. Edge, Chrome und Firefox hingegen verlassen sich vollständig auf die Betriebssystem-eigene Verschlüsselung – was den Angriffsvektor erheblich vereinfacht.

Angriffsvektoren: Wann wird die Lücke zum realen Risiko?

Microsoft argumentiert, dass für die Ausnutzung der Lücke „lokaler Zugriff" notwendig sei – und wertet das als mildernden Umstand. Diese Argumentation greift jedoch zu kurz. In der Praxis gibt es eine Vielzahl von Szenarien, in denen Angreifer genau diesen lokalen Zugriff erlangen:

Erstens durch Schadsoftware: Ein per Phishing-Mail installierter Trojaner oder ein infizierter Download reicht aus, um im Hintergrund sämtliche gespeicherten Edge-Passwörter zu extrahieren und an einen Server zu übertragen. Diese Art von Infostealer-Malware ist aktuell einer der am schnellsten wachsenden Angriffsvektoren weltweit. Nach Daten von Bitkom wurden in Deutschland zuletzt mehr als 60 Prozent aller Cyberangriffe auf Unternehmen mit initialer Kompromittierung über Endgeräte eingeleitet.

Zweitens durch Mehrbenutzer-Systeme: In Unternehmen, Schulen, Hotels oder öffentlichen Einrichtungen teilen sich häufig mehrere Personen ein Gerät – oder Administratoren haben weitreichenden Zugriff auf Benutzerprofile. In solchen Umgebungen ist die DPAPI-Schutzebene praktisch wirkungslos.

Drittens durch Remote-Access-Tools: Wenn Angreifer über Fernwartungssoftware, kompromittierte VPN-Zugänge oder gestohlene Remote-Desktop-Protokoll-Daten Zugang zu einer aktiven Sitzung erhalten, genügt das ebenfalls, um die Passwörter auszulesen.

Viertens durch physischen Zugriff: Ein ungesperrtes Notebook – etwa in einem Café, einer Konferenz oder nach einem Diebstahl mit aktiver Sitzung – erlaubt den direkten Angriff ohne weitere Hürden.

Vergleich: Wie sicher sind Browser-Passwortmanager wirklich?

| Produkt / Anbieter | Verschlüsselungsmethode | Separates Master-Passwort | Schutz bei aktivem Benutzerkonto | Zero-Knowledge-Architektur |

|---|---|---|---|---|

| Microsoft Edge | Windows DPAPI (AES-256) | Nein | Gering – DPAPI automatisch entsperrt | Nein |

| Google Chrome | Windows DPAPI / Keychain (macOS) | Nein | Gering – identisches Problem | Nein |

| Mozilla Firefox | NSS-Bibliothek, optionales Master-PW | Optional (nicht Standard) | Mittel – mit aktiviertem Master-PW besser | Nein |

| Bitwarden | AES-256, PBKDF2 / Argon2 | Ja – zwingend erforderlich | Hoch – eigenständige Verschlüsselung | Ja |

| 1Password | AES-256 + Secret Key | Ja – plus Secret Key | Sehr hoch – zweistufig | Ja |

| KeePass | AES-256 / ChaCha20 | Ja – zwingend erforderlich | Hoch – lokale Datenbank separat gesichert | Ja (lokal) |

Der Vergleich zeigt deutlich: Die schwächste Gliederung im Browser-Passwortmanager-Ökosystem ist das Fehlen eines separaten, anwendungseigenen Master-Passworts. Google Chrome weist dieselbe strukturelle Schwäche auf wie Edge. Die Nutzerbasis beider Browser ist enorm – was das Schadenspotenzial entsprechend groß macht.

Microsofts Reaktion und die Kritik der Sicherheitsforschung

Microsoft hat auf entsprechende Meldungen von Sicherheitsforschern reagiert, die Schwachstelle jedoch intern als Problem mit „geringem Schweregrad" eingestuft. Die Begründung des Konzerns: Da physischer oder software-seitiger Zugriff auf die Benutzersitzung notwendig sei, handle es sich nicht um eine klassische Remote-Sicherheitslücke. Deshalb werde kein separater Sicherheitspatch veröffentlicht.

Diese Einschätzung stößt in der Sicherheitsforschung auf breite Kritik. Das Argument greift aus mehreren Gründen nicht: Erstens ist der beschriebene lokale Zugriff in realen Angriffsszenarien keineswegs ungewöhnlich – Infostealer-Malware ist mittlerweile Massenware und im Darknet ab niedrigen dreistelligen Dollarbeträgen erhältlich. Zweitens suggeriert die Darstellung als Passwortmanager mit eigenem Icon, eigenem Interface und eigenem Synchronisierungsservice gegenüber Nutzern ein Sicherheitsniveau, das technisch nicht gegeben ist.

Nach Daten von Statista sind Passwortdiebstahl und Credential-Stuffing-Angriffe – bei denen gestohlene Zugangsdaten systematisch auf verschiedenen Diensten ausprobiert werden – aktuell unter den häufigsten Einstiegspunkten für Datenschutzverletzungen weltweit. Laut einer Erhebung von Gartner sind mehr als 80 Prozent aller Datenschutzverletzungen in Unternehmen auf kompromittierte Passwörter zurückzuführen. Diese Zahlen belegen, dass die Sicherheit von Passwortmanagern keine marginale Frage ist.

Was Nutzerinnen und Nutzer jetzt tun sollten

Wer Microsoft Edge als primären Browser verwendet und den eingebauten Passwortmanager nutzt, sollte seinen Umgang mit Zugangsdaten überdenken. Die wichtigsten Schritte im Überblick:

Zunächst empfiehlt sich der Wechsel zu einem dedizierten Passwortmanager mit eigenem Master-Passwort. Open-Source-Optionen wie Bitwarden bieten dabei eine kostenlose Basisversion an. Wer ohnehin über die Zukunft von Passwörtern nachdenkt, sollte sich mit dem Thema Passkeys auseinandersetzen – einem neuen Standard, der Passwörter durch kryptografische Schlüssel ersetzt. Mehr dazu im Beitrag über Passkeys, die die Kontrolle über sichere Authentifizierung übernehmen.

Darüber hinaus gilt: Zwei-Faktor-Authentifizierung (2FA) – also die Absicherung eines Kontos durch einen zweiten Bestätigungsschritt wie eine App oder SMS – sollte für alle kritischen Dienste aktiviert werden. Selbst wenn ein Passwort kompromittiert wird, schützt 2FA in den meisten Fällen vor einem vollständigen Kontomissbrauch.

Windows-Nutzer sollten außerdem sicherstellen, dass ihr Betriebssystem aktuell gehalten wird. Microsoft hat zuletzt die Möglichkeit erweitert, Windows-Updates flexibler zu steuern – wie im Artikel über die Verschiebung von Windows-Updates beschrieben. Ausstehende Sicherheits-Updates sollten dennoch zeitnah eingespielt werden.

Wer in einem Unternehmen tätig ist, sollte das Thema an die IT-Abteilung oder den IT-Sicherheitsbeauftragten weitergeben. Die Nutzung browsereigener Passwortmanager auf Firmengeräten entspricht in vielen Unternehmen ohnehin nicht den internen Sicherheitsrichtlinien – oft fehlt jedoch das Bewusstsein dafür, dass auch weit verbreitete Browser wie Edge von dieser Problematik betroffen sind.

Einordnung: Systemisches Problem, kein Einzelfall

Die Schwachstelle in Microsoft Edge ist kein isoliertes Versagen eines einzelnen Entwicklerteams. Sie ist Ausdruck eines grundsätzlichen Designkonflikts, der Browser-integrierte Passwortmanager seit ihrer Einführung begleitet: Komfort und Sicherheit stehen in einem strukturellen Spannungsverhältnis. Je reibungsloser ein Passwortmanager in den Browsing-Alltag integriert ist – kein separates Entsperren, keine eigene App, automatisches Ausfüllen – desto näher rücken die gespeicherten Daten an die Betriebssystem-Ebene heran, die bei einer aktiven Sitzung definitionsgemäß entsperrt ist.

Laut IDC-Analysen wächst der Markt für Identitäts- und Zugriffsverwaltung in Europa aktuell zweistellig – ein Indiz dafür, dass Unternehmen das strukturelle Passwortproblem zunehmend als strategische Herausforderung betrachten. Gleichzeitig belegt eine Bitkom-Studie, dass mehr als die Hälfte der deutschen Internetnutzer dasselbe Passwort für mehrere Dienste verwendet – was den Schaden bei einem einzigen Passwortdiebstahl potenziell vervielfacht.

Microsoft steht damit unter Druck, mehr zu tun als lediglich auf die Notwendigkeit physischen Zugriffs zu verweisen. Ein ernstzunehmendes Sicherheitsversprechen im Passwortmanagement würde zumindest eine optionale, anwendungseigene Verschlüsselungsebene erfordern – ähnlich wie Firefox es als optionale Funktion bereits anbietet. Ob Microsoft hier nachbessert, bleibt offen. Das Unternehmen hat sich bislang nicht zu konkreten Verbesserungsmaßnahmen geäußert.

Die Debatte rund um Edge reiht sich in eine breitere Diskussion über die Sicherheit von Microsoft-Produkten ein. Auch andere Dienste aus dem Haus des Konzerns stehen regelmäßig im Fokus der Sicherheitsforschung – darunter Microsoft 365 Copilot und seine Rolle im Büroalltag, wo ebenfalls Fragen zu Datenschutz und Datensouveränität diskutiert werden.

Für Verbraucherinnen und Verbraucher bleibt eine nüchterne Erkenntnis: Der Komfort eines Browser-internen Passwortmanagers hat seinen Preis – und dieser Preis ist ein strukturell niedrigeres Sicherheitsniveau gegenüber spezialisierten Alternativen. Wer vertrauliche Zugangsdaten wirklich schützen möchte, sollte auf eine Lösung setzen, die unabhängig vom Betriebssystem-Login funktioniert und ein eigenes Master-Passwort voraussetzt. Die Infrastruktur der digitalen Kommunikation verändert sich rasant – wie etwa der Abschied vom 2G-Standard bei A1 Telekom Austria und Entwicklungen wie die Übernahme von Three durch Vodafone zeigen. Die Sicherheitsarchitektur für persönliche Daten muss mit dieser Entwicklung Schritt halten – Browser-Passwortmanager tun das derzeit nicht zuverlässig.

Weiterführende Informationen: BSI Bundesamt fuer Sicherheit

Quelle: t3n