CrowdStrike-Ausfall legt weltweite IT-Systeme lahm

Ein fehlerhaftes Softwareupdate des Sicherheitsunternehmens CrowdStrike führt zu massiven Ausfällen in kritischen Infrastrukturen weltweit.

Rund 8,5 Millionen Windows-Geräte weltweit zeigten gleichzeitig den gefürchteten Bluescreen – ein fehlerhaftes Softwareupdate des US-amerikanischen Cybersicherheitsunternehmens CrowdStrike legte innerhalb weniger Stunden Flughäfen, Krankenhäuser, Banken und Rundfunkanstalten auf allen Kontinenten lahm. Was als routinemäßiges Update begann, entwickelte sich zum größten IT-Ausfall der jüngeren Geschichte.

Kerndaten: Rund 8,5 Millionen betroffene Windows-Geräte weltweit | Ausfall betraf Flughäfen, Krankenhäuser, Banken und Medienunternehmen in über 60 Ländern | Verursacht durch fehlerhafte Konfigurationsdatei im CrowdStrike Falcon-Sensor | Microsoft schätzt wirtschaftlichen Schaden auf mehrere Milliarden US-Dollar | Wiederherstellung erforderte in vielen Fällen manuellen Eingriff je Gerät | CrowdStrike-Aktie verlor innerhalb eines Tages rund 11 Prozent ihres Börsenwerts

Was genau passiert ist

CrowdStrike ist eines der weltweit führenden Unternehmen im Bereich Endpoint-Sicherheit – also dem Schutz einzelner Endgeräte wie Computer, Laptops und Server vor Cyberangriffen. Ihr Kernprodukt, die Plattform namens Falcon, ist auf Millionen von Windows-Systemen in Unternehmen und Behörden installiert. Falcon arbeitet auf einer besonders tiefen Systemebene, dem sogenannten Kernel, um Bedrohungen frühzeitig erkennen zu können. Der Kernel ist das Herzstück eines Betriebssystems; Software, die dort operiert, hat weitreichenden Zugriff auf alle Systemfunktionen.

Genau diese privilegierte Position wurde zum Problem. CrowdStrike verteilte in den frühen Morgenstunden (Mitteleuropäischer Zeit) eine aktualisierte Konfigurationsdatei – intern als „Channel File 291" bezeichnet – an alle verbundenen Systeme. Diese Datei enthielt einen logischen Fehler, der dazu führte, dass der Falcon-Sensor beim Start einen kritischen Systemfehler auslöste. Windows reagierte darauf mit dem Bluescreen of Death, dem berüchtigten blauen Fehlerbildschirm, und startete in einer Endlosschleife neu, ohne jemals vollständig hochzufahren.

Das Perfide daran: Da der Fehler bereits beim Systemstart auftrat, war eine automatische Behebung über das Netzwerk nicht möglich. IT-Administratoren mussten physisch oder über spezielle Notfallzugänge an jedes einzelne betroffene Gerät heran, es im abgesicherten Modus starten und die fehlerhafte Datei manuell löschen. Bei Unternehmen mit Tausenden von Geräten bedeutete das tagelange Arbeit rund um die Uhr.

Warum automatische Updates so gefährlich sein können

Das Modell der automatischen Aktualisierung ist in der Cybersicherheit Standard – und aus gutem Grund. Angreifer nutzen Sicherheitslücken oft innerhalb von Stunden nach deren Bekanntwerden aus; manuelle Update-Prozesse wären schlicht zu langsam. Doch dieses Modell bringt ein systemisches Risiko mit sich: Ein einziger Fehler in einem Update kann sich innerhalb kürzester Zeit auf alle verbundenen Systeme gleichzeitig ausbreiten, ohne dass ein Mensch eingreifen kann.

Sicherheitsexperten sprechen in diesem Zusammenhang von einem „Single Point of Failure" – einem einzelnen Schwachpunkt, dessen Versagen das gesamte System zum Einsturz bringt. Nach Einschätzung des Marktforschungsunternehmens Gartner gehört die Abhängigkeit kritischer Infrastrukturen von einer Handvoll dominanter Softwareanbieter zu den unterschätztesten Risiken im modernen IT-Betrieb. Ein Ausfall dieser Dimension demonstriert, wie real dieses Risiko ist.

Das Analystenhaus IDC hatte bereits zuvor darauf hingewiesen, dass der Markt für Endpoint-Sicherheit stark konzentriert ist: Wenige Anbieter kontrollieren einen überproportional großen Anteil der installierten Systeme weltweit. CrowdStrike zählt neben Microsoft und wenigen anderen zu den dominierenden Kräften in diesem Segment. Diese Marktkonzentration macht die gesamte digitale Infrastruktur anfälliger für systemische Fehler.

Die Betroffenen: Kritische Infrastruktur im freien Fall

Die Reichweite des Ausfalls war beispiellos. Am Flughafen Berlin-Brandenburg standen Abfertigungssysteme still, Passagiere wurden per Handschrift auf Papierlisten erfasst – Szenen, die an vergangene Jahrzehnte erinnerten. Ähnliches spielte sich in Amsterdam, London, Sydney und Teilen der US-amerikanischen Luftfahrtinfrastruktur ab. Die US-Fluggesellschaft Delta Air Lines musste Hunderte von Flügen streichen; insgesamt wurden weltweit nach verschiedenen Berichten mehr als 5.000 Flüge annulliert oder verzögert.

Im Gesundheitswesen fielen Krankenhausinformationssysteme aus, über die Ärzte auf Patientendaten, Medikamentenpläne und Laborergebnisse zugreifen. In Großbritannien meldeten mehrere NHS-Kliniken den Ausfall digitaler Systeme; nicht dringende Operationen wurden verschoben. In Deutschland berichteten Kliniken von erheblichen Beeinträchtigungen, konnten jedoch durch Notfallpläne und analoge Sicherungssysteme schwerste Konsequenzen abwenden.

Banken und Finanzinstitutionen weltweit meldeten Störungen bei Zahlungssystemen, Online-Banking-Portalen und internen Handelsplattformen. Mehrere Rundfunkanstalten, darunter der australische Sender Sky News Australia, gingen vorübergehend vollständig vom Netz. Auch Notrufsysteme in einzelnen US-Bundesstaaten waren zeitweise beeinträchtigt – ein Szenario, das Sicherheitsexperten seit Jahren als Worst-Case-Szenario beschreiben.

Warum die Wiederherstellung so lange dauerte

Während viele Alltagsprobleme in der IT per Fernzugriff gelöst werden können, stellte dieser Ausfall besondere Herausforderungen. Da betroffene Geräte nicht ordnungsgemäß hochfuhren, waren sie für Standard-Fernwartungswerkzeuge nicht erreichbar. IT-Teams mussten jeden Rechner einzeln in den sogenannten „Safe Mode" versetzen – einen eingeschränkten Betriebsmodus, in dem nur die absolut notwendigsten Systemdienste geladen werden – und dort manuell eine spezifische Datei aus dem System-Ordner entfernen.

In Cloud-Umgebungen war das Vorgehen ähnlich aufwendig: Virtuelle Maschinen mussten vom System getrennt, die fehlerhafte Datei entfernt und anschließend neu gestartet werden. Unternehmen mit zehntausenden Geräten benötigten dafür Tage. Die Kosten für den Personalaufwand allein, noch ohne Produktionsausfall und Schadensersatzansprüche zu berücksichtigen, dürften laut Branchenbeobachtern in die Milliarden gehen. Das Technologieforschungsunternehmen Statista schätzte den globalen wirtschaftlichen Schaden durch IT-Ausfälle kritischer Infrastrukturen bereits im Vorjahr auf dreistellige Milliardenbeträge jährlich – der CrowdStrike-Vorfall dürfte diese Statistiken nachhaltig beeinflussen.

Reaktionen: Von Entschuldigungen bis zu regulatorischen Forderungen

CrowdStrike-Chef George Kurtz entschuldigte sich öffentlich und betonte, es habe sich nicht um einen Cyberangriff, sondern um einen internen Fehler gehandelt. Das Unternehmen veröffentlichte innerhalb weniger Stunden technische Anleitungen zur Behebung sowie ein Analyse-Dokument, das den Fehler im Detail erklärte. Dennoch reichten mehrere Großkunden umgehend Schadensersatzklagen ein; Delta Air Lines engagierte nach eigenen Angaben prominente Rechtsvertreter, um Verluste in Höhe von über 500 Millionen US-Dollar geltend zu machen.

Politisch löste der Vorfall eine breite Debatte über die Regulierung von Softwareanbietern aus, deren Produkte in kritischen Infrastrukturen eingesetzt werden. Die EU-Kommission verwies auf den kurz zuvor in Kraft getretenen Cyber Resilience Act, der genau solche Szenarien adressieren soll – und betonte, dass Hersteller künftig für Sicherheitsfehler in ihren Produkten stärker haften müssen. In den USA forderten Abgeordnete beider Parteien Anhörungen im Kongress.

Der Digitalverband Bitkom forderte in Deutschland als direkte Reaktion auf den Vorfall verbindliche Mindeststandards für Software-Update-Prozesse in Unternehmen, die als Betreiber kritischer Infrastrukturen eingestuft sind. Dazu gehöre verpflichtendes Testen von Updates in isolierten Testumgebungen vor dem Ausrollen auf Produktionssysteme sowie mehrstufige Rollout-Verfahren, bei denen Updates zunächst nur auf einem kleinen Prozentsatz der Geräte eingespielt werden, bevor eine flächendeckende Verteilung erfolgt.

Mehr technische Hintergründe zum Hergang des Ausfalls und zur technischen Anatomie des Fehlers lesen Sie in unserem ausführlichen Bericht über den CrowdStrike-Bluescreen: Wie ein Update-Fehler die Welt lahmlegte.

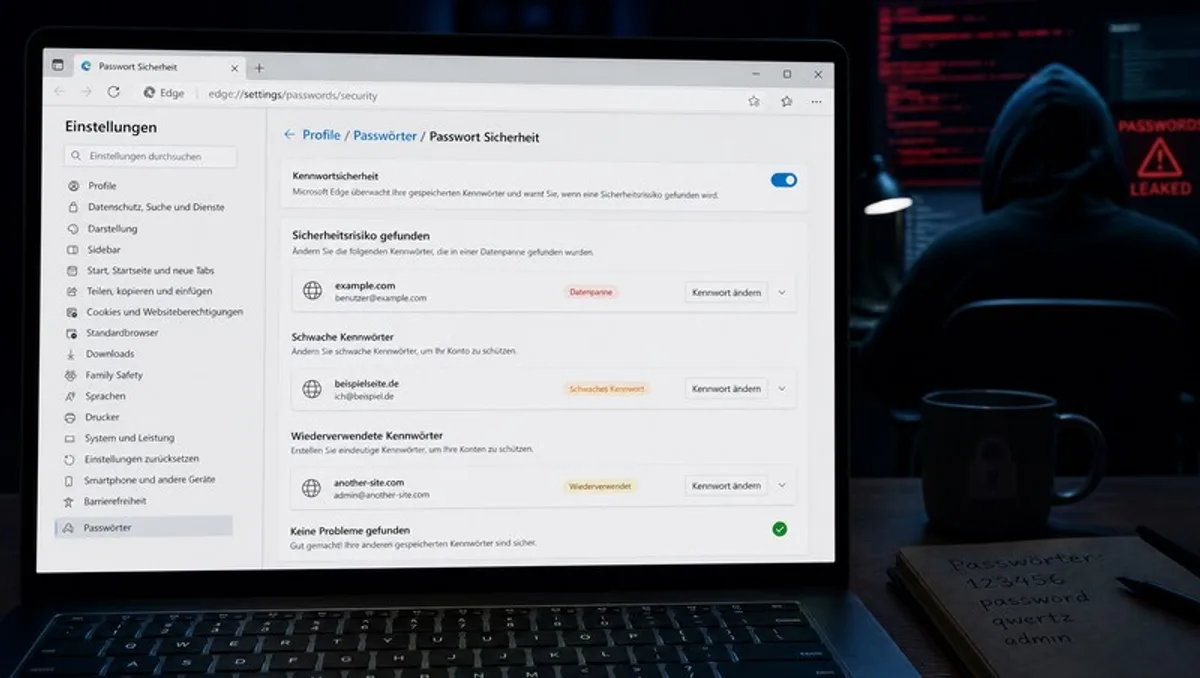

Vergleich: Endpoint-Sicherheitsanbieter unter der Lupe

Der Vorfall rückte die Frage in den Fokus, wie sich die großen Anbieter von Endpoint-Sicherheitslösungen in puncto Update-Mechanismen, Transparenz und Testverfahren unterscheiden. Eine Übersicht:

| Anbieter | Produkt | Update-Mechanismus | Kernel-Zugriff | Rollback-Funktion |

|---|---|---|---|---|

| CrowdStrike | Falcon Sensor | Automatisch, ohne Nutzerbestätigung | Ja (tiefer Kernel-Modus) | Eingeschränkt, manuell erforderlich |

| Microsoft | Defender for Endpoint | Automatisch via Windows Update | Ja (integriert im OS) | Teilweise automatisch möglich |

| SentinelOne | Singularity Platform | Automatisch, optionale Verzögerung | Ja (Kernel-Modus) | Automatisches Rollback als Feature |

| Trend Micro | Vision One | Automatisch mit konfigurierbaren Zeitfenstern | Teilweise | Manuell, mit Verwaltungskonsole |

| ESET | PROTECT Advanced | Manuell konfigurierbar, stufenweise | Eingeschränkt | Manuell möglich |

Die Tabelle zeigt: Automatische Updates auf Kernel-Ebene ohne zwingende Testphase sind in der Branche verbreitet – nicht nur bei CrowdStrike. Der Unterschied liegt häufig in der Qualität der internen Qualitätssicherungsprozesse, die von außen kaum einsehbar sind.

Systemisches Risiko: Das größere Bild

Was der CrowdStrike-Ausfall in aller Deutlichkeit gezeigt hat, ist die strukturelle Verwundbarkeit moderner digitaler Infrastruktur. Die Konsolidierung des Marktes auf wenige große Anbieter ist wirtschaftlich rational – größere Anbieter können mehr in Sicherheitsforschung, Threat Intelligence und globale Infrastruktur investieren. Doch sie schafft gleichzeitig Abhängigkeiten, die im Fehlerfall katastrophische Ausmaße annehmen können.

Vergleichbare Dynamiken lassen sich in anderen Bereichen der digitalen Infrastruktur beobachten. Die Konsolidierung im Telekommunikationssektor – etwa durch Übernahmen wie die von Vodafone und Three im Wert von 5 Milliarden Euro – folgt einer ähnlichen Logik: Skaleneffekte und Investitionsfähigkeit sprechen für Größe, doch Marktkonzentration erhöht immer auch systemische Risiken. Gleiches gilt für den Mobilfunkbereich, wo die Abschaltung älterer Netzstandards wie im Fall der A1 Telekom Austria, die den 2G-Mobilfunkstandard beendet, Millionen von Geräten obsolet machen kann.

Auch Investitionen in neue Technologien wie Quantencomputing – etwa die Beteiligung der Schwarz-Gruppe am Quantencomputer-Startup Eleqtron – könnten langfristig neue Angriffsvektoren und Abhängigkeiten schaffen, wenn Regulierung und Sicherheitsstandards nicht Schritt halten.

Die Parallele zur Energieversorgung liegt nahe: Auch dort hat die Debatte um Versorgungssicherheit und Diversifikation – zuletzt etwa beim Heizungsgesetzentwurf des Wirtschaftsministeriums – gezeigt, dass Abhängigkeit von einzelnen Quellen oder Technologien politisch und gesellschaftlich hochbrisant ist. Digitale Infrastruktur verdient dieselbe Aufmerksamkeit.

Was Unternehmen und Behörden jetzt tun müssen

Sicherheitsexperten sind sich einig: Der Ausfall ist kein Einzelfall, sondern ein Symptom struktureller Schwächen im Umgang mit kritischer Softwareabhängigkeit. Konkrete Maßnahmen, die Fachleute empfehlen, umfassen erstens die Einführung gestaffelter Update-Rollouts, bei denen neue Softwareversionen zunächst auf isolierten Testsystemen und dann auf einem kleinen Teil der Produktionsgeräte eingespielt werden, bevor eine vollständige Verteilung erfolgt.

Zweitens sollten Unternehmen – insbesondere Betreiber kritischer Infrastrukturen – sogenannte Business Continuity Plans für IT-Ausfälle regelmäßig testen. Viele der am schwersten betroffenen Einrichtungen hatten Notfallpläne, die jedoch für Papier-Backups und analoge Prozesse nicht ausreichend geübt worden waren. Drittens empfehlen Experten eine kritische Überprüfung der Softwarelieferkette: Welche Drittanbieter haben tiefen Systemzugriff? Was passiert, wenn deren Produkte versagen?

Für Verbraucher ist der Ausfall ein Reminder, dass digitale Dienste – vom Online-Banking bis zum Check-in am Flughafen – auf einer komplexen, global vernetzten Infrastruktur basieren, deren Stabilität nie als selbstverständlich gelten sollte. Auch im Alltag, etwa wenn Kinder und Jugendliche digitale Dienste nutzen und dabei regulatorische Fragen aufwerfen – wie die Diskussion um britische Kinder, die Altersverifizierungen kreativ umgehen – zeigt sich: Die gesellschaftliche Auseinandersetzung mit digitaler Infrastruktur, ihren Risiken und ihrer Regulierung steht erst am Anfang.

Der CrowdStrike-Ausfall wird als Zäsur in Erinnerung bleiben – nicht wegen eines Angriffs von außen, sondern wegen eines Fehlers von innen. Er hat gezeigt, wie verwundbar eine Welt ist, in der digitale Systeme nicht mehr Hilfsmittel, sondern das Fundament kritischer Versorgungsstrukturen sind. Die Frage ist nicht mehr, ob solche Ereignisse wieder passieren. Die Frage ist, ob die Antworten – regulatorisch, technisch und