Sicherheitsfixes: Warum man schnell auf iOS 26.5 & Co. aktualisieren sollte

Apple schließt über 50 Sicherheitslücken in iOS, iPadOS und macOS – warum das sofortige Update jetzt wichtiger ist denn je.

Wer in diesen Tagen sein iPhone, iPad oder seinen Mac einschaltet, sieht eine vertraute Meldung: Ein Update steht bereit. Apple hat umfangreiche Sicherheitsupdates für seine Geräte veröffentlicht – und Nutzer sollten nicht zögern, diese zu installieren. Die neuen Versionen schließen Dutzende Sicherheitslücken, die Angreifern Tür und Tor öffnen würden. Die Dringlichkeit ist real.

- Apple veröffentlichte iOS 18.5, iPadOS 18.5, macOS Sequoia 15.5 und weitere Updates

- Insgesamt wurden über 50 Sicherheitslücken geschlossen

- Mindestens 12 Schwachstellen sind als „kritisch" eingestuft

- Nutzer älterer macOS-Versionen erhalten separate Safari-Sicherheitsupdates

- Die Installation dauert je nach Gerät und Verbindung 15–30 Minuten

- Automatische Updates lassen sich unter Einstellungen → Allgemein → Softwareupdate aktivieren

Warum diese Sicherheitsupdates nicht warten können

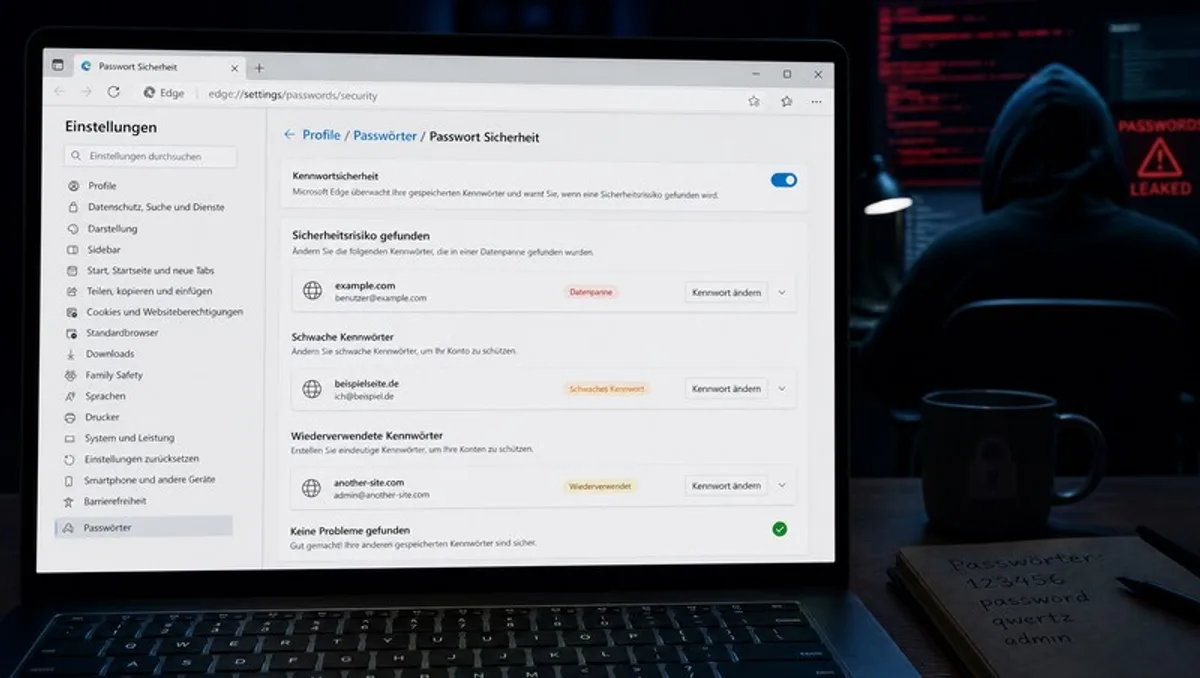

Sicherheitsupdates gelten vielen Nutzern als lästige Pflicht – sie unterbrechen die Arbeit, erzwingen Neustarts und bringen keine neuen Funktionen. Doch genau diese Gleichgültigkeit ist gefährlich. Die aktuellen Patches schließen Schwachstellen, über die Angreifer auf Millionen Geräte zugreifen, Daten stehlen oder die vollständige Kontrolle übernehmen könnten. Das ist kein theoretisches Szenario, sondern die dokumentierte Realität moderner Cyberangriffe.

- Apple veröffentlichte umfangreiche Sicherheitsupdates für iOS, iPadOS und macOS mit über 50 geschlossenen Lücken.

- Mindestens 12 Schwachstellen sind als kritisch eingestuft und ermöglichen potenziell vollständigen Gerätezugriff.

- Nutzer sollten Updates sofort installieren, da Angreifer die Lücken sonst ausnutzen könnten.

Apple veröffentlicht bei sicherheitskritischen Updates bewusst nur minimale technische Details. Je weniger Informationen über eine Lücke öffentlich sind, desto schwerer können Angreifer sie ausnutzen. Aus dem Umfang und der Einstufung der aktuellen Patches lässt sich jedoch ablesen: Die Risiken sind erheblich. Die betroffenen Bereiche umfassen das Kernel-System, die Grafik-Engine, die Speicherverwaltung, WebKit sowie die übergeordnete Sicherheitsarchitektur des Betriebssystems.

Besonders auffällig ist die hohe Zahl kritischer Lücken. Zwölf Schwachstellen der höchsten Schweregrad-Stufe gleichzeitig sind ungewöhnlich. Das kann bedeuten, dass Apple präventiv handelt – oder dass bereits erste Exploit-Versuche im Umlauf sind. Apple selbst gibt dazu keine öffentliche Stellungnahme ab, was in der Branche als implizites Signal für erhöhte Wachsamkeit gilt. Wer sein iPhone sicher halten möchte, sollte diesen Patch priorisieren.

Die technische Seite: Was genau wird repariert?

Ein Blick auf die Art der Schwachstellen macht deutlich, warum Experten so nachdrücklich zur sofortigen Installation raten.

Kernel-Lücken: Das Herzstück des Systems ist betroffen

Der Kernel ist die unterste Schicht eines Betriebssystems. Er verwaltet alle Prozesse, regelt den Zugriff auf Hardware und entscheidet, welche Programme welche Ressourcen nutzen dürfen. Eine Sicherheitslücke auf Kernel-Ebene ist deshalb besonders schwerwiegend: Ein Angreifer, der sie ausnutzt, erhält potenziell uneingeschränkte Kontrolle über das gesamte Gerät – ohne dass der Nutzer etwas davon bemerkt. Solche Lücken werden in der Fachsprache als „Privilege Escalation"-Schwachstellen bezeichnet, weil sie einem Angreifer ermöglichen, sich von eingeschränkten Rechten auf vollständige Systemrechte hochzuarbeiten.

WebKit: Wenn der Browser zur Gefahr wird

WebKit ist die Rendering-Engine, die Safari zum Darstellen von Webseiten nutzt. Weniger bekannt ist, dass auch zahlreiche andere Apple-Apps auf WebKit zurückgreifen – darunter Mail, News und viele Drittanbieter-Anwendungen. Eine Sicherheitslücke in WebKit bedeutet daher: Ein einziger Besuch auf einer manipulierten Webseite kann ausreichen, um Schadsoftware einzuschleusen oder gespeicherte Zugangsdaten auszulesen. Dieser Angriffsweg – bekannt als „Drive-by-Download" – ist einer der häufigsten Vektoren bei gezielten Phishing-Kampagnen. Mehr zur Funktionsweise von WebKit und Browser-Sicherheit haben wir gesondert aufbereitet.

Speicherverwaltungsfehler: Unsichtbare Einfallstore

Buffer Overflows und Use-After-Free-Fehler gehören zu den klassischen, aber weiterhin gefährlichen Schwachstellentypen. Bei einem Buffer Overflow schreibt ein Programm mehr Daten in einen Speicherbereich, als dieser aufnehmen kann – und überschreibt dabei angrenzende Bereiche, in denen möglicherweise ausführbarer Code liegt. Use-After-Free-Fehler entstehen, wenn ein Programm auf Speicherbereiche zugreift, die bereits freigegeben wurden und inzwischen andere Daten enthalten. Beide Fehlerklassen lassen sich gezielt ausnutzen, um eigenen Code zur Ausführung zu bringen.

Safari-Updates für ältere macOS-Versionen

Apple stellt für Nutzer älterer macOS-Versionen, die nicht auf das aktuelle Sequoia aktualisieren können oder wollen, separate Safari-Sicherheitsupdates bereit. Das ist eine wichtige Maßnahme, da WebKit-Lücken unabhängig vom Betriebssystem-Update gestopft werden müssen. Wichtig zu wissen: Diese Updates werden nicht automatisch angeboten, sondern müssen manuell über die Systemeinstellungen gesucht und installiert werden. Unternehmen mit älteren Mac-Flotten sollten ihre IT-Abteilungen entsprechend informieren. Wer wissen möchte, welche macOS-Versionen noch unterstützt werden, findet bei uns eine aktuelle Übersicht.