Microsoft ermöglicht Verschiebung von Windows-Updates – mit

Neue Funktion soll Nutzer entlasten, doch Sicherheitslücken entstehen durch zu lange Verzögerungen.

Rund 1,4 Milliarden Geräte weltweit laufen mit Windows – und fast alle davon sind regelmäßig von Zwangs-Neustart-Fenstern, ungelegen erscheinenden Update-Dialogen und erzwungenen Reboots betroffen. Microsoft reagiert nun mit einer erweiterten Funktion, die es Nutzern erlaubt, Windows-Updates gezielt zu verschieben. Was zunächst wie eine längst überfällige Nutzerfreundlichkeit klingt, birgt bei falscher Anwendung erhebliche Sicherheitsrisiken.

Was Microsoft mit der neuen Update-Steuerung plant

Microsoft hat angekündigt, die Kontrolle über Windows-Updates spürbar auszuweiten. Konkret geht es um die Möglichkeit, kumulative Sicherheitsupdates und Feature-Updates flexibler zu planen – sowohl für Privatkunden als auch für Unternehmensnutzer. Bisher konnten Updates in Windows 11 bereits für bis zu 35 Tage pausiert werden; die neue Funktion soll die Steuerungsmöglichkeiten granularer machen, sodass Nutzer gezielt zwischen Update-Typen unterscheiden können: zwischen sicherheitskritischen Patches einerseits und Feature-Updates andererseits.

Feature-Updates bringen neue Funktionen und Designänderungen ins Betriebssystem, etwa überarbeitete Menüs oder neue KI-Integrationen. Sicherheitsupdates hingegen schließen aktiv ausgenutzte Schwachstellen im System, in Systemkomponenten oder in mitgelieferten Anwendungen. Diese Unterscheidung ist entscheidend – und genau hier liegt die Crux der neuen Regelung.

In der Enterprise-Welt, also bei Unternehmensumgebungen mit Windows-Pro- oder Enterprise-Lizenzen, ist die Steuerung von Updates über Gruppenrichtlinien und Microsoft Intune schon seit Jahren möglich. Die Neuerung richtet sich stärker an Heimanwender und kleinere Betriebe, die bislang wenig Einfluss auf den Update-Zeitpunkt hatten. Das klingt gut – ist aber mit Vorsicht zu genießen.

Kerndaten: Windows 11 ist derzeit auf rund 31 Prozent aller Windows-Geräte weltweit installiert (Quelle: Statista). Microsofts Betriebssystem läuft auf schätzungsweise 1,4 Milliarden aktiven Geräten. Sicherheitsupdates erscheinen monatlich am sogenannten „Patch Tuesday". Laut Bitkom nutzen rund 78 Prozent der deutschen Unternehmen Windows als primäres Betriebssystem. IDC schätzt, dass verzögerte Sicherheitsupdates in Unternehmen weltweit jährlich zu Mehrkosten in Milliardenhöhe durch Datenpannen und Systemausfälle führen.

Warum Updates überhaupt ein Problem sind – aus Nutzerperspektive

Die Frustration über Windows-Updates ist kein neues Phänomen. Wer mitten in einer Präsentation, einem Videogespräch oder einem laufenden Rendering-Prozess von einem erzwungenen Neustart überrascht wird, versteht die Beschwerde sofort. Laut einer Erhebung von Bitkom gaben mehr als 40 Prozent der befragten deutschen PC-Nutzer an, Updates regelmäßig zu verzögern – aus praktischen Gründen, nicht aus Gleichgültigkeit gegenüber Sicherheit.

Das eigentliche Problem ist also nicht die Idee hinter Updates, sondern ihr Timing und ihre mangelnde Planbarkeit. Microsoft hat das erkannt und versucht seit Windows 10 schrittweise, die Nutzererfahrung rund um Updates zu verbessern. Aktive Stunden, in denen kein Neustart erzwungen wird, waren ein erster Schritt. Jetzt soll mehr Transparenz und Kontrolle folgen.

Gleichzeitig darf man nicht vergessen: Ähnliche Debatten kennt man aus anderen Technologiebereichen. Bei Elektroauto-Software und Over-the-Air-Updates zeigt sich dasselbe Spannungsfeld – Nutzer wollen Kontrolle, Hersteller wollen Sicherheit und Kompatibilität gewährleisten. Die Parallele ist frappierend und lehrreich.

Der Unterschied zwischen Feature-Updates und Sicherheitspatches

Um die neue Microsoft-Funktion einordnen zu können, muss man verstehen, was Windows-Updates tatsächlich enthalten. Es gibt im Wesentlichen drei Kategorien:

Sicherheitsupdates schließen Schwachstellen (englisch: Vulnerabilities), durch die Angreifer Schadcode einschleusen, Daten stehlen oder Systeme übernehmen könnten. Diese Updates sind zeitkritisch – im Schnitt dauert es laut Daten von Gartner weniger als 48 Stunden, bis nach Bekanntwerden einer kritischen Windows-Lücke erste automatisierte Angriffe gestartet werden.

Kumulative Updates bündeln mehrere kleine Fehlerbehebungen und Sicherheitskorrekturen in einem Paket. Sie erscheinen monatlich und bauen aufeinander auf – wer mehrere Monate aussetzt, hat nicht nur einen, sondern einen ganzen Stapel ungeschlossener Lücken im System.

Feature-Updates sind die großen halbjährlichen oder jährlichen Releases, die neue Funktionen, geänderte Benutzeroberflächen und tiefgreifende Systemänderungen mitbringen. Diese lassen sich in der Regel problemloser verschieben, ohne dass unmittelbare Sicherheitsrisiken entstehen.

Microsofts neue Funktion soll es ermöglichen, Feature-Updates deutlich länger aufzuschieben, ohne zwingend auch Sicherheitspatches zu blockieren. Ob diese Trennung in der Praxis sauber funktioniert, wird sich zeigen müssen.

Das Sicherheitsdilemma: Komfort contra Schutz

Genau hier liegt die Gefahr der neuen Funktion. Denn in der Praxis – und das zeigen Studien immer wieder – neigen Nutzer dazu, einmal aufgeschobene Updates dauerhaft zu ignorieren. Was als kurze Verschiebung gedacht war, wird zur Daueraufschiebestrategie. Das Ergebnis: Systeme, die Monate ohne kritische Sicherheitspatches laufen.

Gartner warnt in seiner aktuellen Risikoanalyse ausdrücklich davor, dass mangelhaftes Patch-Management eine der häufigsten Ursachen für erfolgreiche Cyberangriffe auf Unternehmen ist. IDC ergänzt, dass insbesondere kleine und mittlere Unternehmen (KMU) ohne dedizierte IT-Abteilung überproportional häufig Opfer von Angriffen werden, die bekannte und längst behebbare Schwachstellen ausnutzen.

Für Privatnutzer ist das Risiko nicht minder real. Ransomware – also Erpressungssoftware, die Dateien verschlüsselt und Lösegeld fordert – nutzt häufig bekannte Windows-Lücken, für die es längst Patches gibt. Wer Updates drei Monate aufschiebt, spielt russisches Roulette mit seinen Daten.

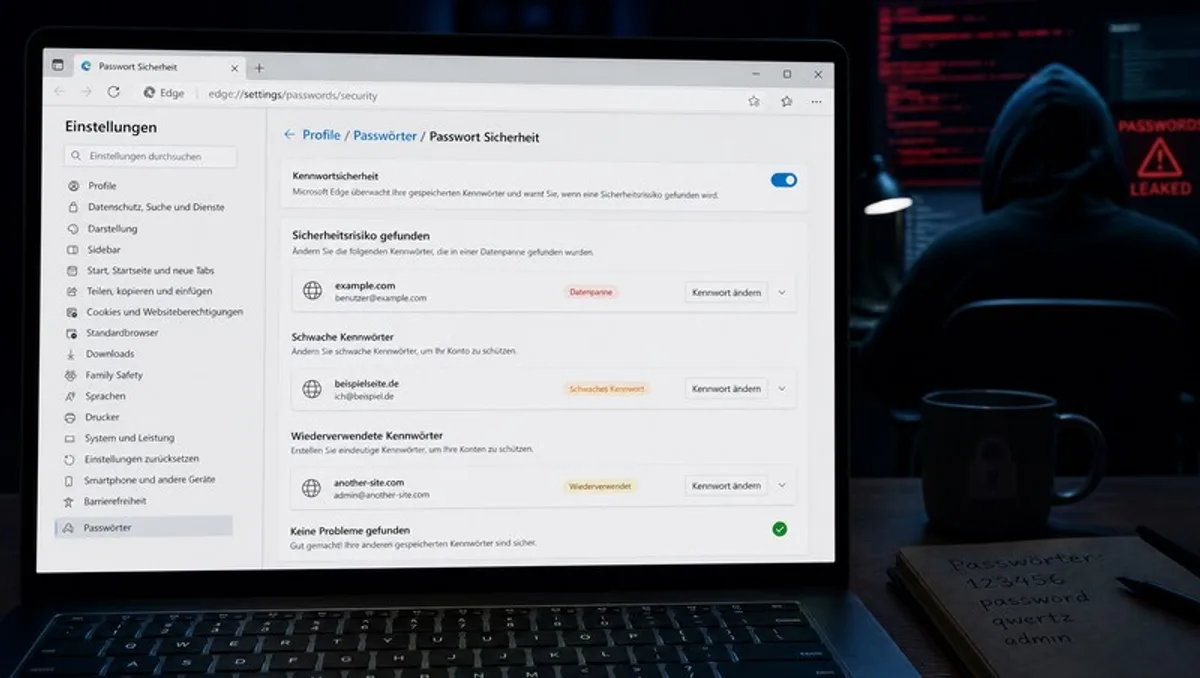

In diesem Zusammenhang sei auch auf eine andere Sicherheitsthematik rund um Microsoft-Produkte hingewiesen: Passwörter im Microsoft Edge im Klartext auslesbar – ein Beispiel dafür, dass Sicherheitslücken in Microsoft-Software keine Ausnahme sind, sondern ein dauerhaftes Thema, das regelmäßige Updates unabdingbar macht.

Wie lange ist zu lange? Empfehlungen für die Praxis

Die entscheidende Frage, die sich Nutzern stellt: Wie lange darf man Updates verschieben, ohne ein inakzeptables Sicherheitsrisiko einzugehen? Eine pauschale Antwort existiert nicht, aber Orientierungswerte lassen sich ableiten.

Sicherheitsexperten und auch offizielle Empfehlungen des Bundesamts für Sicherheit in der Informationstechnik (BSI) legen nahe, kritische Sicherheitsupdates innerhalb von maximal 30 Tagen nach Veröffentlichung einzuspielen. Bei als „kritisch" eingestuften Patches – also solchen, die aktiv ausgenutzte Lücken schließen – sollte die Zeitspanne deutlich kürzer sein: wenige Tage bis maximal zwei Wochen.

Feature-Updates hingegen lassen sich ohne größere Bedenken um mehrere Monate verzögern. Viele IT-Administratoren in Unternehmen warten bewusst einige Wochen nach einem Feature-Update-Release, um sicherzustellen, dass keine gravierenden Kompatibilitätsprobleme oder Bugs bekannt werden – eine durchaus vernünftige Praxis.

| Update-Typ | Verschiebbar? | Empfohlene max. Verzögerung | Sicherheitsrisiko bei Verzögerung | Verfügbar für |

|---|---|---|---|---|

| Kritische Sicherheitspatches | Technisch ja, nicht empfohlen | 7–14 Tage | Sehr hoch | Alle Windows-Versionen |

| Monatliche kumulative Updates | Ja, begrenzt | 30 Tage | Mittel bis hoch | Alle Windows-Versionen |

| Feature-Updates (halbjährlich/jährlich) | Ja, problemlos | 90–365 Tage | Gering | Windows 11 Pro, Enterprise |

| Treiber-Updates | Ja | Individuell, je nach Hardware | Gering bis mittel | Alle Windows-Versionen |

| Microsoft-Produkt-Updates (Office etc.) | Ja, begrenzt | 30 Tage | Mittel | Microsoft 365 / Office-Nutzer |

Microsofts KI-Ambitionen und der Update-Zusammenhang

Die Diskussion über Update-Steuerung lässt sich nicht losgelöst von Microsofts größerer strategischer Agenda betrachten. Das Unternehmen treibt mit Hochdruck die Integration von KI-Funktionen in Windows voran. Copilot+ PCs verändern den Windows-PC grundlegend – und viele dieser neuen KI-Funktionen werden über Updates ausgerollt, erfordern also aktuelle Systemversionen.

Wer Updates dauerhaft blockiert, schneidet sich damit auch von neuen KI-Funktionen ab. Das ist kein direktes Sicherheitsproblem, aber ein Funktionalitätsproblem, das langfristig zur Fragmentierung der Windows-Nutzerbasis führt. Microsoft hat ein erhebliches Interesse daran, dass möglichst viele Nutzer auf aktuellem Stand sind – nicht nur aus Sicherheitsgründen, sondern auch, weil neue Dienste wie Copilot auf aktuelle Systemversionen angewiesen sind.

Ähnlich verhält es sich im Büroumfeld: Microsoft 365 Copilot im Büroalltag setzt voraus, dass die zugrunde liegende Software-Infrastruktur regelmäßig aktualisiert wird. Wer Updates pausiert, riskiert nicht nur Sicherheitslücken, sondern auch fehlende Funktionen und Kompatibilitätsprobleme mit Cloud-Diensten.

Unternehmensumgebungen: Andere Regeln, gleiche Risiken

In Unternehmensumgebungen ist die Update-Problematik komplexer. IT-Administratoren müssen Updates testen, bevor sie ausgerollt werden – ein neues Patch kann in seltenen Fällen Inkompatibilitäten mit betriebskritischer Software verursachen. Das rechtfertigt eine kontrollierte Verzögerung, nicht aber ein dauerhaftes Aufschieben.

Laut Bitkom investieren deutsche Unternehmen zwar zunehmend in IT-Sicherheit, dennoch klafft in vielen mittelständischen Betrieben eine erhebliche Lücke zwischen Anspruch und Wirklichkeit. Patch-Management wird häufig als lästige Pflicht betrachtet, nicht als strategische Sicherheitsmaßnahme. Die neue Microsoft-Funktion könnte diese Tendenz ungewollt verstärken, wenn sie als Freibrief zum dauerhaften Update-Aufschieben missverstanden wird.

Das Telekommunikationsumfeld zeigt, wie Unternehmen mit technologischen Übergängen umgehen: A1 Telekom Austria beendet den 2G-Mobilfunkstandard – ein Beispiel dafür, dass auch erzwungene technologische Wechsel letztlich unvermeidbar sind und frühzeitige Planung belohnen. Wer zu lange wartet, steht am Ende ohne Unterstützung da.

Konsolidierungstendenzen im Telekommunikationsmarkt wie Vodafones Übernahme von Three für 5 Milliarden Euro zeigen: Technologiewandel vollzieht sich in Wellen, und Unternehmen, die nicht rechtzeitig mitziehen, geraten ins Hintertreffen – ob im Mobilfunk oder beim Patch-Management.

Fazit: Freiheit mit Verantwortung

Microsofts Schritt, Nutzern mehr Kontrolle über Updates zu geben, ist nachvollziehbar und adressiert einen echten Schmerzpunkt. Die Erfahrung zeigt jedoch, dass mehr Freiheit beim Verschieben von Updates ohne ausreichende Aufklärung zur falschen Sicherheit führt. Eine Funktion ist nur so gut wie ihr Einsatz in der Praxis.

Entscheidend wird sein, wie Microsoft die neue Flexibilität kommuniziert: Macht das Unternehmen klar, welche Updates zwingend zeitnah installiert werden sollten, und welche tatsächlich problemlos aufgeschoben werden können? Oder wird die Funktion so präsentiert, dass Nutzer das Pausieren als Lösung für Update-Verdruss begreifen – mit dem Ergebnis, dass Millionen Systeme schutzlos im Netz hängen?

IDC und Gartner sind sich einig: Das größte Einfallstor für Cyberkriminelle sind nicht hochentwickelte Zero-Day-Exploits, sondern bekannte, längst behebbare Schwachstellen in ungepatchten Systemen. Mehr Kontrolle für Nutzer ist gut. Mehr Verantwortungsbewusstsein ist dabei unerlässlich.

Weiterführende Informationen: BSI Bundesamt fuer Sicherheit

Quelle: t3n