Britische Kinder umgehen Altersverifizierungen mit kreativen

Nutzer finden einfache Wege, um Altersbeschränkungen auf Webseiten zu obstruieren.

Rund 40 Prozent der britischen Teenager geben an, Altersverifizierungen auf Webseiten bereits mindestens einmal umgangen zu haben – und die Methoden, die sie dafür nutzen, sind erschreckend simpel. Was Gesetzgeber als technische Hürde gedacht hatten, entpuppt sich in der Praxis als löchriges Netz, das clever umgangen wird: mit falschen Geburtsdaten, geborgten Ausweisen oder Proxy-Diensten, die den wahren Standort und die Identität des Nutzers verschleiern.

Das Katz-und-Maus-Spiel zwischen Regulierung und Realität

Großbritannien hat in den vergangenen Jahren erhebliche gesetzgeberische Energie darauf verwendet, Minderjährige im Netz zu schützen. Der Online Safety Act, der schrittweise in Kraft tritt, verpflichtet Plattformen dazu, wirksame Mechanismen einzuführen, die das Alter ihrer Nutzer überprüfen – insbesondere bei Inhalten, die als schädlich für unter 18-Jährige gelten. Dazu zählen Glücksspielangebote, pornografische Inhalte sowie bestimmte Formen sozialer Netzwerke mit hohem Suchtpotenzial.

Die Realität sieht jedoch anders aus. Britische Jugendliche berichten in Umfragen und Interviews offen davon, wie leicht es ist, diese Schranken zu überwinden. Die Methoden reichen von der simpelsten aller Varianten – das Eingeben eines falschen Geburtsdatums, das keinerlei Verifikation erfordert – bis hin zu technisch ausgereifteren Ansätzen wie dem Einsatz von VPNs (Virtual Private Networks, also verschlüsselten Tunnel-Verbindungen, die die eigene IP-Adresse und den Standort verschleiern) oder dem Nutzen von Konten älterer Geschwister und Eltern.

Laut einer aktuellen Analyse von Statista geben in Großbritannien rund 68 Prozent der 13- bis 17-Jährigen an, täglich soziale Medien zu nutzen, obwohl viele dieser Plattformen offiziell ein Mindestalter von 13 oder 16 Jahren voraussetzen (Quelle: Statista). Die Diskrepanz zwischen ausgewiesenem Mindestalter und tatsächlichem Nutzungsverhalten zeigt: Altersverifizierung bleibt bislang weitgehend zahnlos.

Welche Methoden Minderjährige tatsächlich nutzen

Ein Blick auf die Umgehungsmethoden zeigt ein breites Spektrum technischer und sozialer Strategien. Dabei ist bemerkenswert, dass die meisten davon keinerlei technische Vorkenntnisse erfordern – sie sind intuitiv und werden oft unter Gleichaltrigen weitergegeben.

Falsche Altersangaben und geborgene Identitäten

Die häufigste Methode bleibt nach wie vor die Eingabe falscher Geburtsdaten bei der Registrierung. Da viele Plattformen keine technische Überprüfung dieser Angaben vornehmen, genügt das Ändern des Geburtsjahres um wenige Jahre, um als volljähriger Nutzer zu gelten. Plattformen verlassen sich dabei auf die sogenannte „Selbstdeklaration" – eine Methode, die Regulierungsbehörden und Kinderschutzorganisationen seit Jahren kritisieren.

Eng damit verbunden ist die Nutzung von Konten Dritter. Ältere Geschwister, Cousins oder sogar Eltern, die ihre Zugangsdaten weitergeben, öffnen Minderjährigen Türen zu Inhalten, die sie sonst nicht erreichen könnten. Diese soziale Dimension der Umgehung ist technisch kaum kontrollierbar, solange Plattformen keine biometrischen Verfahren einsetzen.

VPNs, Proxys und technische Werkzeuge

Für technisch versierte Jugendliche bieten VPN-Dienste eine weitere Umgehungsmöglichkeit. Ein VPN leitet den Internetverkehr über Server in anderen Ländern um, wodurch die echte IP-Adresse des Nutzers verborgen bleibt. Dies erlaubt nicht nur den Zugriff auf geographisch gesperrte Inhalte, sondern umgeht auch bestimmte standortbasierte Alterskontrollen. Viele kostenlose VPN-Apps sind mit wenigen Klicks aus offiziellen App-Stores herunterladbar – auch für Kinder im Grundschulalter kein Hindernis mehr.

Proxy-Webseiten funktionieren ähnlich: Sie stellen eine Art Zwischenstation dar, die Anfragen im Namen des Nutzers weiterleitet und dabei dessen Identität verschleiert. Während professionell betriebene Altersverifizierungssysteme solche Umgehungen theoretisch erkennen könnten, sind viele der im Netz eingesetzten Systeme nicht darauf ausgelegt.

Gartner hat in seiner jüngsten Analyse zu Digital Trust und Identity Management darauf hingewiesen, dass robuste Altersverifizierung zwingend auf mehreren Ebenen operieren müsse – reine Selbstdeklaration oder simple Datenbankabfragen reichten nicht aus, um wirksamen Schutz zu bieten (Quelle: Gartner). Ohne biometrische oder dokument-basierte Verfahren bleibe jedes System angreifbar.

Kerndaten: Rund 40 % der britischen Teenager haben laut Umfragen Altersverifizierungen bereits umgangen. Der Online Safety Act verpflichtet britische Plattformen zur technischen Altersprüfung. Rund 68 % der 13- bis 17-Jährigen in Großbritannien nutzen täglich soziale Medien (Quelle: Statista). Gartner empfiehlt mehrstufige Verfahren für effektive Altersverifizierung. Die häufigsten Umgehungsmethoden: falsche Geburtsdaten, Drittkonten, VPNs und Proxy-Dienste. Bitkom schätzt, dass in Deutschland über 60 % der Jugendlichen regelmäßig Online-Dienste nutzen, die Altersgrenzen voraussetzen (Quelle: Bitkom).

Der technische Stand der Altersverifizierung – und seine Grenzen

Die Branche hat auf den regulatorischen Druck mit einer Reihe technischer Lösungen reagiert. Diese lassen sich grob in drei Kategorien einteilen: selbstdeklarationsbasierte Systeme, dokument-basierte Verifikation und biometrische Verfahren. Jede dieser Methoden bringt spezifische Schwächen mit sich.

| Methode | Funktionsweise | Schutzwirkung | Umgehbarkeit | Datenschutzrisiko |

|---|---|---|---|---|

| Selbstdeklaration | Nutzer gibt Geburtsdatum manuell ein | Sehr gering | Trivial (falsche Angabe) | Niedrig |

| Kreditkartenprüfung | Gültige Kreditkarte als Altersnachweis | Moderat | Mittel (Elternkarte nutzbar) | Mittel |

| Dokument-Upload (Ausweis/Pass) | Scan oder Foto eines Ausweisdokuments | Hoch | Gering (aber möglich) | Hoch |

| Biometrische Gesichtserkennung | KI schätzt Alter anhand von Gesichtsmerkmalen | Mittel bis hoch | Mittel (Umgehung durch Fotos möglich) | Sehr hoch |

| Telekommunikationsdaten-Abgleich | Abfrage bei Mobilfunkanbieter | Hoch | Gering | Hoch |

| Digitale Alterstoken (Age Assurance) | Anonymisiertes Zertifikat ohne Klardaten | Hoch | Gering | Niedrig bis mittel |

Das Konzept der sogenannten „Age Assurance" – also eines anonymisierten digitalen Tokens, das lediglich bestätigt, ob jemand ein bestimmtes Mindestalter überschreitet, ohne dabei persönliche Daten zu übertragen – gilt derzeit als vielversprechendster Ansatz. Regulierungsbehörden wie Ofcom in Großbritannien arbeiten an Standards für solche Systeme. IDC prognostiziert, dass der globale Markt für digitale Identitäts- und Altersverifizierungslösungen in den kommenden Jahren zweistellig wachsen wird, angetrieben vor allem durch regulatorischen Druck in Europa und Nordamerika (Quelle: IDC).

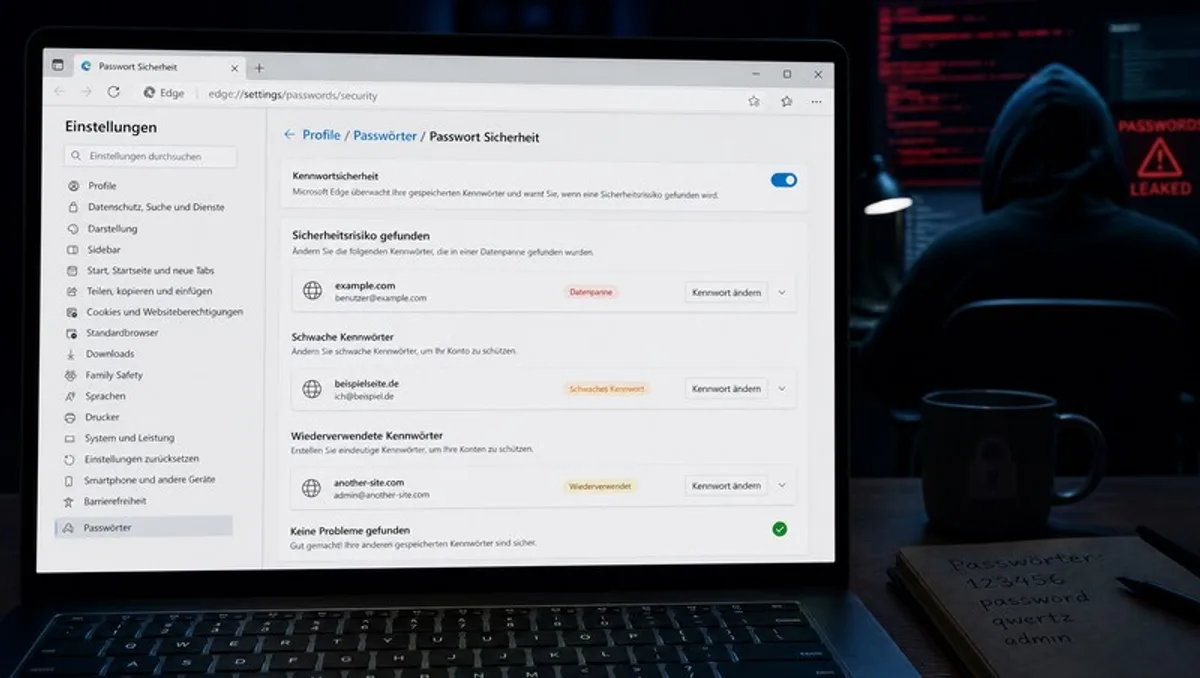

Doch selbst ausgereiftere Systeme stehen vor einem grundsätzlichen Dilemma: Je effektiver die Verifikation, desto mehr Daten müssen erhoben werden – was wiederum neue Risiken für den Datenschutz schafft. Sicherheitslücken in Authentifizierungssystemen sind kein theoretisches Problem. Wie etwa der Fall rund um im Klartext auslesbare Passwörter in Microsoft Edge gezeigt hat, können selbst etablierte Technologiekonzerne grundlegende Sicherheitsstandards verfehlen – was Vertrauen in zentrale Datenspeicherung generell erschüttert.

Die politische Dimension: Zwischen Kinderschutz und Bürgerrechten

Die Debatte um Altersverifizierung ist keine rein technische – sie ist zutiefst politisch. Kinderschutzorganisationen wie die Internet Watch Foundation argumentieren, dass ohne funktionierende Altersprüfung Minderjährige schutzlos Inhalten ausgesetzt seien, die ihnen nachweislich schaden. Demgegenüber warnen Bürgerrechtsorganisationen wie die Electronic Frontier Foundation und Liberty vor einem Überwachungsinfrastrukturaufbau unter dem Deckmantel des Kinderschutzes.

Die britische Regulierungsbehörde Ofcom steht vor der Aufgabe, einen Mittelweg zu finden: Plattformen sollen zur Wirksamkeit verpflichtet werden, ohne dass Nutzer ihre intimsten Daten preisgeben müssen. Bislang bleibt dieser Ausgleich theoretisch. In der Praxis haben viele kleinere Plattformen die neuen Anforderungen noch nicht vollständig umgesetzt – und große Akteure kämpfen mit der technischen Komplexität.

Dabei ist das Problem kein exklusiv britisches. Bitkom weist darauf hin, dass auch in Deutschland über 60 Prozent der Jugendlichen regelmäßig Online-Dienste nutzen, die zumindest nominell Altersgrenzen voraussetzen, ohne dass eine ernsthafte Überprüfung stattfindet (Quelle: Bitkom). Die EU-weite Diskussion um den Digital Services Act (DSA) zeigt: Das Thema drängt auf die gesetzgeberische Agenda vieler europäischer Länder.

Interessant ist in diesem Kontext auch die Rolle großer Plattformkonzerne. Die Übernahme von Twitter durch Elon Musk hat die Moderationspolitik des Netzwerks grundlegend verändert – Kinderschützer beobachten seitdem mit Sorge, ob und wie die Plattform Altersverifizierungspflichten nachkommt.

Infrastruktur als Grundlage: Warum Konnektivität mitdenken muss

Ein oft übersehener Aspekt der Diskussion ist die Rolle der Telekommunikationsinfrastruktur. Altersverifizierung über Mobilfunkanbieterdaten gilt als einer der robusteren Ansätze – setzt aber voraus, dass Nutzer über registrierte SIM-Karten verfügen, die einer realen Identität zugeordnet sind. Dies ist bei Prepaid-Angeboten häufig nicht der Fall. Gleichzeitig verändert sich die Netzlandschaft: A1 Telekom Austria beendet den 2G-Mobilfunkstandard, was langfristig auch Auswirkungen auf die digitale Identifizierung über das Mobilfunknetz haben wird – ältere Geräte ohne Internetzugang entfallen als Verifikationsendpunkte.

Marktkonsolidierungen im Telekommunikationssektor, wie die geplante Übernahme von Three durch Vodafone für fünf Milliarden Euro, könnten perspektivisch auch die Voraussetzungen für einheitlichere Altersverifizierungslösungen verbessern – wenn weniger, dafür größere Anbieter kooperieren müssen. Allerdings bleibt abzuwarten, ob solche Fusionen tatsächlich zu höheren Sicherheitsstandards führen oder primär kommerzielle Interessen bedienen.

Was Eltern und Schulen tun können – und was nicht

Technische Lösungen allein werden das Problem nicht lösen. Pädagogen und Medienwissenschaftler betonen seit Jahren, dass Medienkompetenz – also das Wissen über Risiken, Funktionsweisen und kritische Nutzung digitaler Medien – eine ebenso wichtige Schutzfunktion erfüllt wie technische Sperren. Jugendliche, die verstehen, warum bestimmte Inhalte altersgemäß eingeschränkt sind, treffen nachweislich informiertere Entscheidungen.

Gleichzeitig dürfen Eltern nicht als alleinige Schutzinstanz überfordert werden. Viele Erziehungsberechtigte verstehen die technischen Werkzeuge, mit denen ihre Kinder umgehen, nicht ausreichend, um wirksam einzugreifen. Staatliche und schulische Digitalkompetenzprogramme sind deshalb kein Luxus, sondern Notwendigkeit.

Auch die Architektur der Plattformen selbst steht in der Verantwortung. Während über gesetzliche Rahmenbedingungen und technische Lösungen diskutiert wird, lohnt ein Blick auf regulatorische Vorhaben, die das digitale Umfeld insgesamt gestalten – ähnlich wie es etwa Investitionen in Quantencomputing durch die Schwarz-Gruppe zeigen: Wer künftige Infrastrukturen mitgestaltet, beeinflusst auch die Möglichkeitsräume des digitalen Kinderschutzes.

Ausblick: Technologie allein löst das Problem nicht

Der Wettlauf zwischen Regulierung und Umgehung ist strukturell: Jede technische Hürde erzeugt Anreize, sie zu überwinden. Das bedeutet nicht, dass Altersverifizierung sinnlos ist – sie erhöht die Hürde und schützt damit einen Teil der Minderjährigen effektiv. Doch wer glaubt, mit einer einzigen technischen Lösung Kinderschutz im Netz vollständig zu gewährleisten, unterschätzt sowohl die Kreativität der Nutzer als auch die strukturellen Defizite der aktuellen Implementierungen.

Was es braucht, ist ein Zusammenspiel aus robusten, datenschutzschonenden Verifikationsstandards, verpflichtender Plattformverantwortung, intensiver Medienkompetenzbildung und internationaler Koordination – denn das Internet kennt keine nationalen Grenzen, auch wenn Gesetze welche ziehen.